IT Security Search

Corrélation de données informatiques disparates dans un moteur de recherche interactif

Voir l’invisible peut être un véritable défi pour l’équipe informatique. Avec des milliards d’événements issus de diverses sources à collecter et à analyser sur site et dans le Cloud, il est difficile de trouver des données pertinentes et de les exploiter efficacement. En cas de faille de sécurité, interne ou externe, la faculté à identifier le point d’origine de la faille ainsi que les ressources qui ont été touchées peut faire toute la différence.

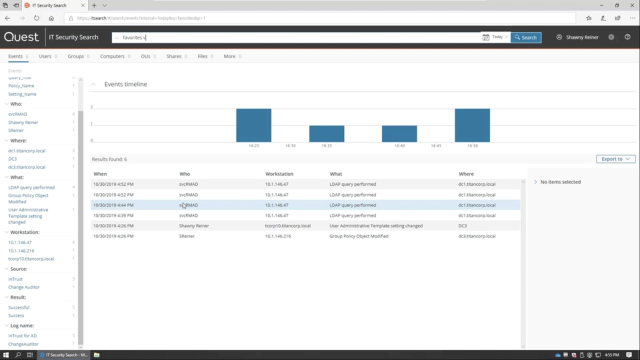

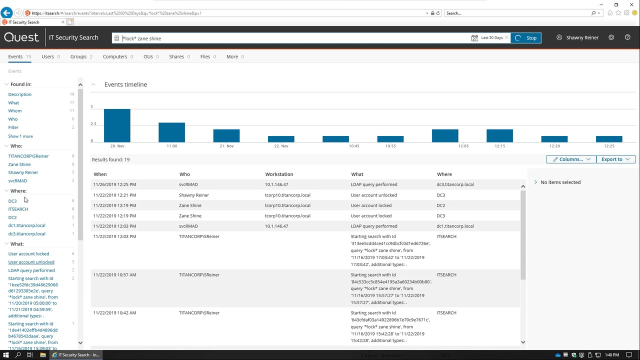

IT Security Search est un moteur de recherche informatique qui s’apparente à Google. Il permet aux administrateurs informatiques et aux équipes de sécurité de réagir rapidement aux incidents de sécurité et d’analyser les informations concernant ces événements. L’interface Web de cet outil permet de centraliser les données informatiques disparates issues de plusieurs solutions de sécurité et de conformité Quest et aide à mieux :

- Réduire la complexité de la recherche, de l’analyse et de la maintenance de données informatiques critiques dispersées dans différents silos d’information

- Accélérer les analyses de sécurité et les audits de conformité en disposant d’une visibilité en temps réel

- Résoudre des problèmes courants en cas de panne ou d’incident de sécurité

- Configurer l’accès basé sur les rôles pour permettre aux auditeurs, au personnel de support en ligne, aux responsables informatiques et aux autres parties prenantes d’obtenir exactement les rapports dont ils ont besoin et rien de plus.

Fonctionnalités

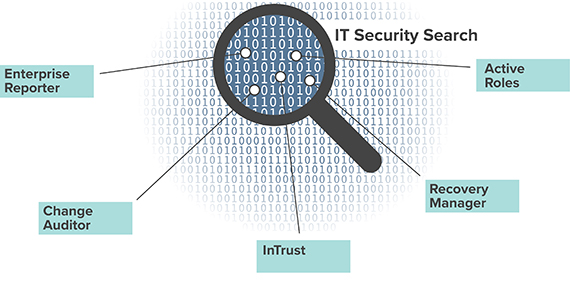

La solution IT Security Search est disponible en tant que composant de plusieurs solutions Quest, notamment Enterprise Reporter, Change Auditor, InTrust, Recovery Manager for AD et Active Roles. Elle centralise les données et les flux au sein d’une console à partir de laquelle vous pouvez facilement identifier toutes les activités au sein de votre environnement hybride ou sur site et prendre des mesures en conséquence.

Données basées sur l’état

- Obtenez des informations stratégiques sur les utilisateurs, les ordinateurs, les groupes, les adhésions aux groupes directes et imbriquées, les permissions des unités organisationnelles (UO) et des fichiers/dossiers, la propriété et bien plus dans les environnements sur site, Azure et hybrides avec Enterprise Reporter. Les équipes informatiques bénéficient ainsi d’une vision complète de l’état de la sécurité.

- Visualisez les attributs virtuels, les membres de groupes dynamiques, les membres de groupes temporaires et les unités gérées avec Active Roles.

Audits de sécurité en temps réel

- Recherchez des informations en temps réel sur les modifications apportées à des objets stratégiques et des données sensibles, sur site ou dans Office 365 ou Azure Active Directory, avec Change Auditor.

- Complétez les détails des audits natifs avec des informations sur l’utilisateur ayant initié un changement dans AD, même si ce changement a été opéré depuis Active Roles.

Journaux de collecte et d’archivage

Rassemblez les journaux natifs (serveur Windows, Unix/Linux, station de travail, etc.) et les journaux tiers au sein du réseau hétérogène de votre entreprise avec la gestion des journaux assurée par InTrust.

Espace de stockage en ligne, indexé et compressé

Effectuez des recherches en texte intégral sur des données de journal des événements à long terme et d’autres données de serveur à des fins de conformité et de sécurité avec InTrust, et gagnez du temps sur la recherche d’événements.

Restauration d’objets

Découvrez quels objets AD ont changé, avec notamment les valeurs avant et après, et restaurez-les en quelques clics avec Recovery Manager for AD.

Présentation

Événements

Fichiers

Utilisateurs

Filtres contextuels

Réponse forensique aux incidents

Spécifications

- Compatibilité

-

Les versions suivantes des systèmes générant des données sont prises en charge par cette version d’IT Security Search :

- InTrust 11.4.1, 11.4, 11.3.2, 11.3.1, 11.3

- Change Auditor 7.1, 7.0.4, 7.0.3, 7.0.2, 7.0.1, 7.0, 6.9.5, 6.9.4, 6.9.3, 6.9.2, 6.9.1, 6.9

- Enterprise Reporter 3.2.1, 3.2, 3.1, 3.0

- Recovery Manager for Active Directory 10.1, 10.0.1, 10.0, 9.0.1, 9.0, 8.8.1

- Active Roles 7.4.1, 7.4, 7.3.2, 7.3.1, 7.2.1, 7.2, 7.1

- Configuration logicielle requise

-

- Système d’exploitation :

- Microsoft Windows Server 2019

- Microsoft Windows Server 2016

- Microsoft Windows Server 2012 R2

- Microsoft Windows Server 2012

- Microsoft Windows Server 2008 R2

- Autres logiciels :

- Microsoft .NET Framework 4.7.2 ou version ultérieure

- Microsoft Windows PowerShell 3.0 ou version ultérieure

- Microsoft SQL Server 2012 ou version ultérieure (toutes les éditions). Il s’agit d’une exigence du composant IT Security Search Warehouse requise pour la gestion de la configuration interne.

Exigences supplémentaires relatives au connecteur Recovery Manager for Active Directory :

- Activez les commandes à distance dans Windows PowerShell. Pour plus d’informations, consultez la page https://technet.microsoft.com/en-us/magazine/ff700227.aspx.

- La stratégie d’exécution du script PowerShell doit être définie sur RemoteSigned. Exécutez la commande cmdlet:Set-ExecutionPolicy RemoteSigned

Exigences supplémentaires relatives au connecteur Active Roles :

- Outils de gestion Active Roles

- La stratégie d’exécution du script PowerShell doit être définie sur RemoteSigned.

- Système d’exploitation :

- Navigateurs compatibles

-

L’interface Web d’IT Security Search fonctionne avec les navigateurs suivants :

- Microsoft Edge

- Microsoft Internet Explorer 11 ou version ultérieure

- Google Chrome 72.0 ou version ultérieure

- Mozilla Firefox 65.0 ou version ultérieure

La résolution d’écran minimale prise en charge est 1 024 x 768.

- Configuration matérielle requise

-

- Processeur : 6 cœurs minimum; 16 cœurs recommandés

- Mémoire RAM : 8 Go minimum ; 16 Go ou plus recommandés

- Disque : 200 Go (SSD recommandé) ; l’espace disque requis varie en fonction du volume de données d’Enterprise Reporter traitées, car la taille de l’index varie proportionnellement ; les index pour les données de Change Auditor et InTrust ne consomment aucun espace disque sur l’ordinateur équipé d’IT Security Search car ils se trouvent dans les magasins de données utilisés par Change Auditor et InTrust

- Si vous déployez une machine virtuelle, assurez-vous de respecter les exigences de mémoire et de processeur ci-dessus, et de ne pas surcharger l’hôte de la machine virtuelle.

Pour savoir quels disques sont requis pour installer IT Security Search, reportez-vous aux notes de publication de la solution IT Security Search.

Ressources

IT Security Search

Corrélez facilement les données informatiques disparates dans un moteur de recherche interactif

Investigating GPO changes with IT Security Search

Learn how to investigate GPO changes with IT Security Search from Quest.

Investigating account lockouts with IT Security Search

In this short video, learn how to investigate account lockouts with IT Security Search.

Investigating changes made via nested group access with IT Security Search

In this video, learn about investigating changes made via nested group access with IT Security Search from Quest.

SIEM Integration Best Practices: Making the Most of Your Security Event Logs

The key to breaking free of this conundrum is recognizing that you don't have to send every log you collect to your SIEM. Download this white paper today and learn about a log data collection and processing model that will enable you to

How to Mitigate the Insider Threat

This eBook provides solutions to stop insider threats, manage privileged accounts, simplify GPO management and administration.

5 Administrative Tasks Made Easy with IT Security Search

In this webcast, learn how to simplify and enhance Active Directory administration and security with IT Security Search.

TROIS FAÇONS SELON LESQUELLES UN UTILISATEUR PRIVILÉGIÉ PEUT INTÉGRER VOTRE ENVIRONNEMENT ACTIVE DIRECTORY

Ce livre électronique examine les menaces internes et huit bonnes pratiques de sécurité AD afin de réduire les risques et le temps de restauration.

- Plus de ressources

- Rechercher des documents

- Vidéos

Passez à l’étape suivante

Produits associés

InTrust

Collectez, stockez et recevez les données d’événement de vos systèmes Windows, Unix et Linux en toute sécurité

Recovery Manager for Active Directory

Réduisez les coûts et les délais de restauration des sauvegardes pour diminuer l’impact sur les utilisateurs

Active Roles

Active Roles est un outil d’administration AD unifié qui sécurise les environnements hybrides et plus encore.

Support et services

Assistance produits

Les outils en libre-service vous aident à installer, à configurer et à résoudre les problèmes de votre produit.

Offres de support

Trouvez le niveau de support adapté aux besoins uniques de votre entreprise.